(1) Les méthodes d'insertion de données de bas niveau « low-level data Insertion methodes »

OP-RETURN : possibilité d’insérer des données financières, limité à 80B par transaction.

COINBASE : seuls les mineurs peuvent insérer de petits morceaux de données

NON-STANDARD TRANSACTIONS

STANDARD FINANCIAL TRANSACTIONS

(2) Les méthodes de services d’insertion de contenu

Ces méthodes permettent d'insérer des données comme des documents ou des images dans la blockchain, en utilisant différents protocoles:

CryptoGraffiti (ajout de contenu à travers une simple transaction)

Satoshi Uploader (insertion de données avec un champ de longueur et une somme de contrôle spécifique pour en faciliter le décodage)

P2SH Injectors (légère modification de l'écriture des Pay-to-Script-Hash)

Apertus (fragmentation de contenu à travers un grand nombre de transactions, en utilisant un nombre aléatoire d'écritures de transactions Pay-to-Pub-Key-Hash - P2PKH: ces fragments sont référencés dans des archives stockées dans la blockchain qui sera ensuite utilisée pour les ré-assembler).

Ces méthodes traduisent les différentes possibilités d'insérer des contenus "arbitraires" sur la blockchain "bitcoin", depuis les techniques réservées aux seuls mineurs à celles ouvertes à d'autres utilisateurs.

B) L’étude interroge également les bénéfices et les risques liés à l'insertion de contenu arbitraire sur la "blockchain"

(1) Les bénéfices

La blockchain "bitcoin" offre deux canaux d'insertion de "morceaux" de données non financières (OP_RETURN et COINBASE), chaque canal présentant ses bénéfices et ses inconvénients.

OP_RETURN[6] : ce canal permet à quiconque d’insérer des données arbitraires de petites tailles, ce qui peut se révéler très utile avec la possibilité par exemple d’attester de l’existence de documents[7] ou de proposer des services notariaux. Cette fonction est d’ailleurs critiquée puisque la blockchain "bitcoin" n’a pas vocation à devenir une technologie de stockage des données dans un registre distribué[8].

Les bénéfices liés à la possibilité de stocker des données non financières sont nombreux, qu'il s'agisse de l'archivage de données historiques ou de la résistance à la censure. Cependant les conditions du stockage de ces données et leur réplication à tous les utilisateurs de la blockchain peuvent interroger en l'absence de possibilité de le refuser.

(2) Les risques

L’insertion de données non-financières peut présenter des risques pour tous les utilisateurs de la blockchain au vu des différents types de fichiers pouvant être contenus et notamment:

Contrefaçon : une manière de contourner la répression concernant le téléchargement illégal.

Malware : télécharger un virus sur la Blockchain qui pourrait se répandre.

Violation de la vie privée : menaces, chantage, revenge porn...

Contenu politique sensibles : révélations de secrets d’Etats

Contenus illégaux : pédopornographie

Les auteurs de l'étude ont indiqué avoir mis en évidence:

Contrefaçon : 7 fichiers

Des clefs cryptographiques dérobées

Un logiciel aidant à casser les protections anti-contrefaçon de DVD

Violation de la vie privée : photos de mariage, échanges de mails, post, forum de discussion, numéro de téléphone, adresse, compte bancaire...

Contenu politique sensible : lanceurs d’alertes, résistants à la censure...

Contenu illicite : au moins 8 fichiers concernant du contenu sexuel, parmi ces fichiers, 2 d’entre eux contenaient des sauvegardes de liens qui renvoyaient vers de la pédopornographie, contenant 274 liens vers des sites web[9]

Si la majorité des contenus étaient pour la plupart licites, d’autres au contraire sont potentiellement susceptibles de poursuites et les auteurs de l'étude ont recommandé que les [10] « futures conceptions de blockchain doivent faire face pro activement aux contenus répréhensibles ».

A ce titre, ils recommandent un système de "filtrage" des transactions entrantes évolutif et transparent dont les modalités restent néanmoins à fixer.

Ces débats montrent la place grandissante prise par les considérations éthiques au sujet des crypto-monnaies à l’instar de Conscoin qui se présente comme étant une crypto-monnaie éthique.« Cryptocurrency with a Conscience: Using Artificial Intelligence to Develop Money that Advances Human Ethical Values »[11]

Partie 2. Quels enjeux juridiques (responsabilité, qualification pénale, droit international privé)?

Une blockchain est un registre distribué, c'est-à-dire que chaque transaction est validée par les nœuds du réseau. Afin de valider ces transactions, tous les nœuds possèdent, de façon répliquée, cette blockchain.

« En conclusion, un large éventail de contenu répréhensible peut causer un préjudice direct si possédé par les utilisateurs. Contrairement aux systèmes tels que les plates-formes de médias sociaux, réseaux de partage de fichiers, ou des systèmes de stockage en ligne, ce contenu peut être stocké sur blockchains anonymement[12] et irrévocablement. Puisque toutes les données Blockchain sont téléchargées et constamment conservés par les utilisateurs, ils sont responsables de tout contenu ajouté à la Blockchain par d'autres. Par conséquent, il serait illégal de participer à un système basé sur Blockchain dès qu'il contient du contenu illégal. »[13]

En conséquence et de manière très schématique, chaque utilisateur qui aura une "copie" de la blockchain détiendrait donc aussi des fichiers potentiellement illégaux. Voire ne pourrait connaître totalement toutes les informations contenues dans une blockchain.

(A) Retracer l’identité de la personne auteur du fichier illégal : anonymat ou pseudonymat sur la Blockchain ?

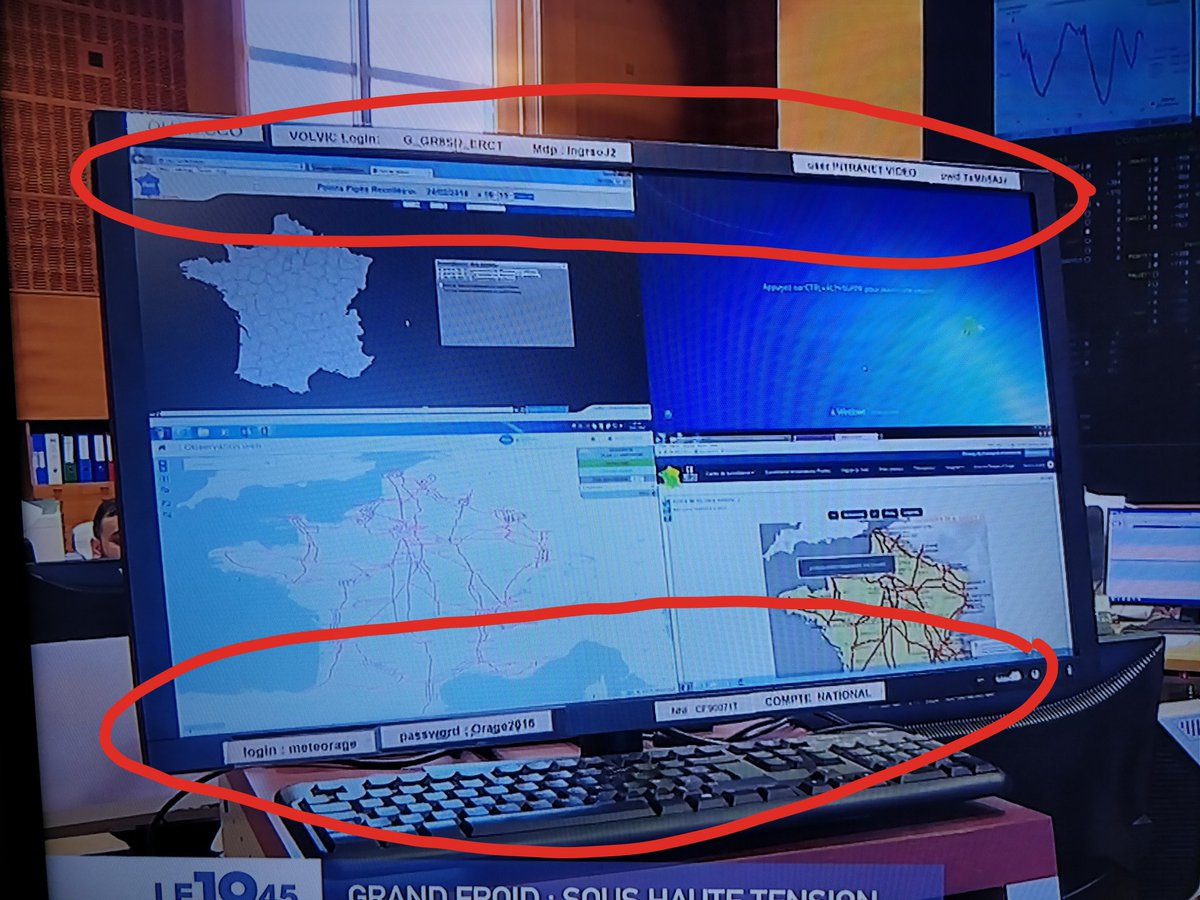

Il existe une idée et très souvent partagée sur la blockchain bitcoin, qui serait que toutes les transactions sont parfaitement anonymisées. Or, cette affirmation est à relativiser comme l’ont souligné de nombreuses études (et notamment, notamment « An analysis of Anonymity in the Bitcoin System ») [14].

Il s’agirait plutôt d’un pseudonymat qui permettrait de rattacher la transaction à un individu plutôt qu’un réel anonymat. Les différences entre l’anonymisation et la pseudonymisation sont parfois difficiles à saisir en droit de la protection des données personnelles et le Groupe de travail de l’article 29, dans un avis rendu le 10 avril 2014[15] a présenté à ce titre les différentes techniques d’anonymisation (une donnée anonyme est une donnée qui ne peut être attribuée à une personne identifiée). Or, sur la blockchain bitcoin, il est possible par un faisceau d’indices d’identifier indirectement une personne.

Même si les techniques de « mixage de bitcoin[16] » permettent de disperser plus encore les informations liées à une transaction par exemple, l'utilisation de cette technique a fait débat. Ainsi, certains services de mixage de Bitcoin sont revenus sur leurs positions et indiqué que le mixage de bitcoin était contraire à l’idéologie initiale de la blockchain qui était la transparence et non l’anonymat.

C’est dans cette volonté de transparence qu’ont émergé de nombreux explorateurs de Blockchain comme par exemple le sitehttps://blockchain.info/fr .

La question de l'identification ouvre cependant des champs de recherche et de discussions qui portent aussi bien sur les "valeurs" véhiculées par la blockchain bitcoin notamment (ou d'autres blockchains) que sur les métamorphoses de l'identité.

(B) Quelles responsabilités sur la blockchain bitcoin ?

Dans l’étude précédemment citée, la question de l'insertion de liens renvoyant vers des sites pédophiles et notamment vers le darkweb a été soulignée. La première question à régler sera donc de déterminer qui est le poseur de lien ? Or la question de l’auteur de l’acte sera particulièrement délicate à établir. Pour le moment, il n’y a pas d’obligation de démontrer son identité pour enregistrer des transactions sur la Blockchain même si de potentielles régulations à ce sujet ne sont pas exclues.

Dans l’hypothèse où la personne est identifiable, il est possible de faire l’analogie avec le régime juridique des poseurs de liens hypertextes retenu en matière de contrefaçon. La Cour de justice de l’Union européenne, par une série d’arrêts, a crée de façon prétorienne les critères d’engagement de la responsabilité des poseurs d’hyperliens[17]. Dans le récent arrêt GS Media[18], la CJUE a apporté des éléments de précisions et indiqué pour retenir la contrefaçon qu'il était nécessaire que la personne ait connaissance du caractère illégal de la publication de ces œuvres[19].

Quelle responsabilité pénale pour la personne qui inscrit des données dans une blockchain?

Si la question de la répression pénale de la détention de fichiers pédopornographiques est réglée par le Code Pénal[20] indépendamment de son support (clef USB, disque dur...), celle du stockage de fichiers sur la blockchain interpelle: stocker des fichiers sur la blockchain peut-il être assimilé à une détention au sens du Code Pénal? Se pose aussi la question de la "propriété" de la blockchain dans tous les sens du terme...

La personne peut-elle être sanctionnée sur le terrain de la complicité ?

Un mineur peut-il être poursuivi sur le terrain de la complicité? En effet, selon les techniques utilisées, le mineur pour valider les blocs doit répliquer la blockchain, dans des conditions telles que sa connaissance de l'existence des fichiers illicites sera délicate à établir. Et devra requérir des modalités d'expertise spécifiques. Par ailleurs, plusieurs médias ont également dévoilé que les utilisateurs de certains sites minaient des crypto-monnaie à leur insu ! [21] La question est donc ouverte...

Quels instruments? Ces questions ouvrent la voie à une prospective juridique et débordent très largement les seuls enjeux en matière de données personnelles ou de droit pénal. A ce titre, l'utilisation de la blockchain interpelle les outils existants du droit international privé (quelle loi applicable, quelle juridiction applicable?). En fonction des types de données et de fichiers stockés, de très nombreuses conventions internationales pourraient aussi trouver à s'appliquer comme la Convention internationale de protection de l’enfance[22], les Conventions internationales de protection de la propriété intellectuelle[23], les conventions de protection de la vie privée[24] ou encore le RGPD [25].

Conclusion

Au-delà de cette étude, la question de l’appréhension juridique de la blockchain se fait de plus en plus pressante. A fur et à mesure de sa démocratisation, les questions posées par l'utilisation ou les modes de fonctionnement des blockchains -et notamment de la blockchain bitcoin- interpellent les juristes dans des domaines très différents (droit des données personnelles, droit international privé, droit pénal...) et devront être évoqués ou prises en compte, à défaut d'une régulation globale dont les contours sont difficilement envisageables à ce jour.

[1]https://news.sophos.com/fr-fr/2018/03/23/blockchain-du-bitcoin-contiendrait-liens-vers-pornographie-juvenile/

http://www.newsweek.com/bitcoins-blockchain-contains-child-abuse-images-dark-web-links-and-wikileaks-857335

[2]https://trustmyscience.com/le-bitcoin-illegal-presque-partout-dans-le-monde-apres-decouverte-dans-blockchain/

[3]https://fc18.ifca.ai/preproceedings/6.pdf

[4] Affirmation à nuancer en raison, comme nous allons le voir, des différentes incertitudes concernant l’appréhension juridique de ce phénomène et les potentiels obstacles juridiques.

[5] Traduit librement depuis l’étude originale en anglais cite précédemment. (Page 1)

[6] Analyse of Bitcoin OP_RETURN metadata

[7] p.5

[8]https://en.bitcoin.it/wiki/OP_RETURN

[9] Page 13

[10] Page 13

[11]https://www.finyear.com/attachment/641777/

Dans cet article, nous contestons une telle présomption que l'argent doit avoir une valeur-neutre. En bâtissant sur les progrès de l'intelligence artificielle, de la cryptographie, et des machines éthiques, nous soutenons qu'il est possible de concevoir des crypto-monnaies artificiellement intelligentes, qui ne sont pas éthiquement neutres, mais qui régulent de manière autonome leur propre usage d'une manière qui reflète les valeurs éthiques de certains êtres humains, ou de sociétés humaines, même entières

[12] Attention toutefois : il s’agit plutôt de pseudonymat que d’anonymat

[13] Page 7

[14] An Analysis of Anonymity in the Bitcoin System Fergal Reid Martin Harriganhttp://fc17.ifca.ai/bitcoin/papers/bitcoin17-final32.pdf

[15]http://www.dataprotection.ro/servlet/ViewDocument?id=1288 et voir aussi la décision du Conseil d’Etat du 8 février 2017

[16]https://cryptoactu.com/cryptomonnaies/plus-gros-service-de-mixage-de-bitcoin-monde-ferme-portes/

[17] CJUE, 13 février 2014, Svensson, C-466/12

CJUE, 21 octobre 2014, C-348/13

[18]http://curia.europa.eu/juris/document/document.jsf?docid=183124

L’article 3, paragraphe 1, de la directive 2001/29/CE du Parlement européen et du Conseil, du 22 mai 2001, sur l’harmonisation de certains aspects du droit d’auteur et des droits voisins dans la société de l’information, doit être interprété en ce sens que, afin d’établir si le fait de placer, sur un site Internet, des liens hypertexte vers des œuvres protégées, librement disponibles sur un autre site Internet sans l’autorisation du titulaire du droit d’auteur, constitue une « communication au public » au sens de cette disposition, il convient de déterminer si ces liens sont fournis sans but lucratif par une personne qui ne connaissait pas ou ne pouvait raisonnablement pas connaître le caractère illégal de la publication de ces œuvres sur cet autre site Internet ou si, au contraire, lesdits liens sont fournis dans un tel but, hypothèse dans laquelle cette connaissance doit être présumée.

[19] La Cour de justice énonce que le caractère lucratif est un indice qui quant à lui permettra au cas par cas de prouver l’intention et la connaissance des conséquences juridiques de l’acte. Mais ce n’est pas pour autant une condition de qualification.

[20] Article 227-23 du code pénal

[21]https://www.numerama.com/tech/297685-de-plus-en-plus-de-sites-minent-des-crypto-monnaies-a-votre-insu-quand-vous-les-consultez.html

[22] Protocole facultatif à la Convention relative aux droits de l'enfant, concernant la vente d'enfants, la prostitution des enfants et la pornographie mettant en scène des enfants

http://www.ohchr.org/FR/ProfessionalInterest/Pages/OPSCCRC.aspx

[23] Convention de Berne de 1886 offrant une protection minimale sur tous les Etats signataires

Les Accords ADPIC de 1994

[24]Directive 2013/40/UE du Parlement et du Conseil Européen du 12 aout 2013, relative aux attaques contre les systèmes d’information remplaçant la décision cadre 2005/222/JAI du Conseil.

[25] Charte des droits fondamentaux de l’Union européenne

[26] Règlement général sur la Protection des données